Quand on parle de Microsoft 365, on pense tout de suite à Teams, SharePoint ou Outlook. Mais derrière ces outils, il y a une mécanique silencieuse, essentielle et souvent négligée : la gestion des identités.

C’est elle qui détermine qui peut accéder à quoi, comment et pendant combien de temps. Et cette mécanique ne s’applique pas de la même façon pour les utilisateurs internes et externes.

La gouvernance des identités, c’est un peu comme une frontière numérique. Trop ouverte, et la sécurité devient fragile. Trop fermée, et la collaboration devient impossible. Le défi, c’est de trouver le bon équilibre entre productivité et protection.

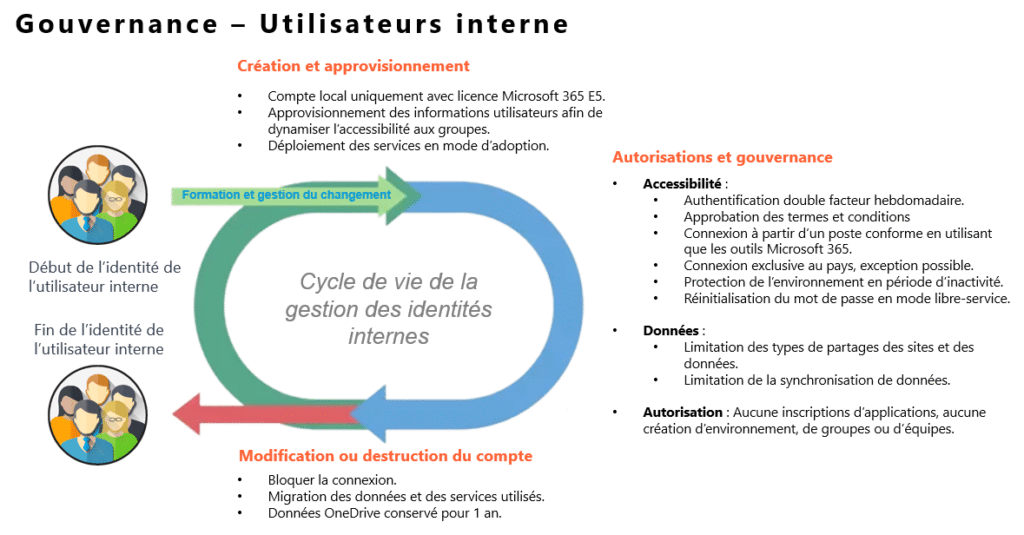

Pour les utilisateurs internes, le cycle de vie est maîtrisé de bout en bout.

Tout commence avec la création d’un compte Microsoft 365 E5, lié au domaine de l’organisation. Cet approvisionnement s’accompagne d’un cadre clair : une authentification à deux facteurs, une connexion à partir d’appareils conformes, une limitation des partages et une protection de l’environnement en cas d’inactivité.

En somme, un écosystème fermé, mais bien huilé.

Durant sa vie active, l’utilisateur évolue dans un environnement surveillé : ses accès sont révisés, les partages sont contrôlés, et la formation joue un rôle clé pour s’assurer qu’il comprend et respecte les bonnes pratiques.

Puis, quand son parcours se termine, la désactivation est automatique : les connexions sont bloquées, les données migrées, et son OneDrive est conservé pendant un an avant suppression définitive.

Tout est prévu, rien n’est laissé au hasard.

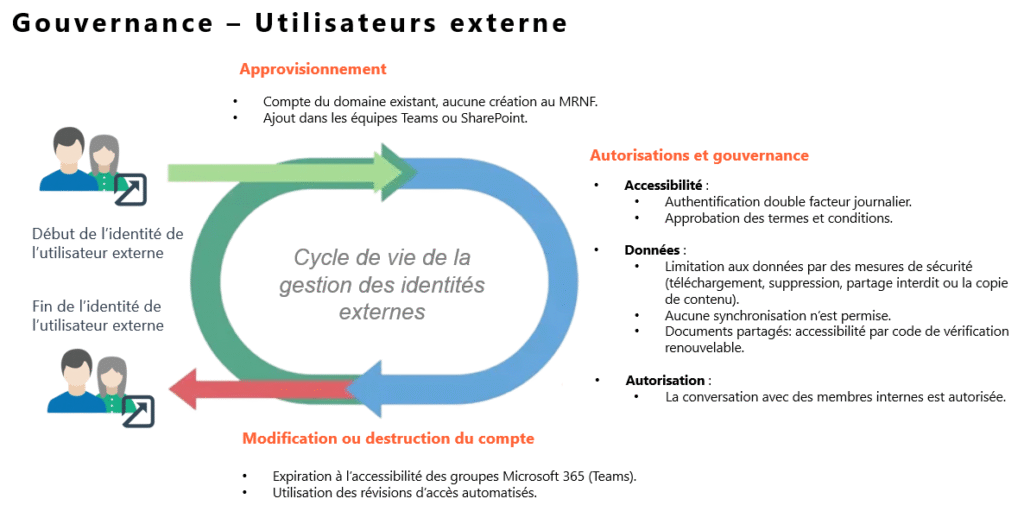

Les utilisateurs externes, eux, sont une autre histoire. Ils viennent collaborer sans faire partie de l’organisation, et c’est là que la gouvernance devient cruciale.

Leur identité ne se crée pas dans ton système : ils se connectent avec leur propre domaine, souvent pour un projet précis ou une collaboration temporaire.

L’accès leur est donné sur invitation, dans Teams ou SharePoint, et toujours sous conditions : authentification double facteur quotidienne, approbation des termes d’utilisation et restrictions strictes sur les actions possibles.

Ces restrictions ne sont pas là pour compliquer la vie, mais pour protéger les données de l’entreprise.

Par exemple, un utilisateur externe ne peut pas synchroniser localement les fichiers SharePoint, ni télécharger ou supprimer certains contenus. Il travaille dans un cadre sécurisé, sans compromettre la confidentialité des informations internes.

Et quand la collaboration se termine, ses accès expirent automatiquement.

C’est une façon élégante de refermer la porte sans créer de comptes dormants, un vrai gage de sécurité et de conformité.